WinRAR暴力破解压缩密码的真相:可行性、风险与安全建议

【目录导读】

- 暴力破解的核心原理与误区澄清

- 主流破解工具实测对比(含风险提示)

- 成功率与耗时:数学概率下的现实

- 法律红线:破解他人密码的后果

- 常见问答:关于密码恢复的6个关键问题

- 终极建议:忘记密码后的正确操作路径

暴力破解的核心原理与误区澄清

1 什么是“暴力破解”?

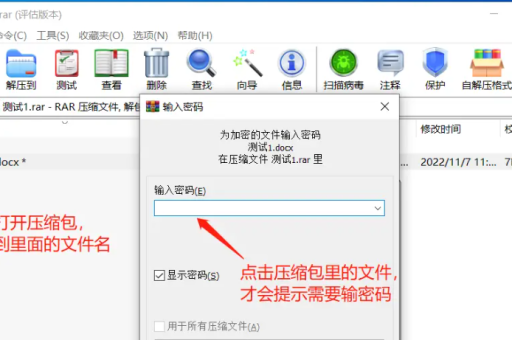

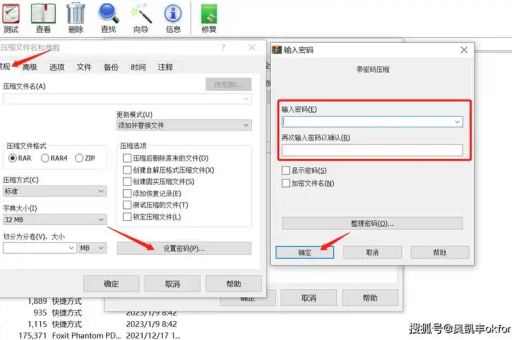

暴力破解(Brute Force)是指通过计算机程序尝试所有可能的密码组合,直到找到正确密码的过程,对WinRAR压缩包而言,工具会逐一对加密的RAR文件进行密码验证,直到匹配成功。

关键误区:

- 误区1:有“万能密钥”或“后门”可秒解RAR密码。

→ 真相:WinRAR使用AES-256加密(RAR5格式)或AES-128(RAR4),无官方后门。 - 误区2:下载“破解版WinRAR”就能解开密码。

→ 真相:破解版只能跳过软件注册,无法绕过RAR的加密算法。

2 暴力破解依赖的三个核心变量

- 密码长度:每增加1位,尝试组合数指数级增长(如8位纯数字有1亿种,8位含大小写+符号则达6×10¹⁴种)。

- 字符复杂度:纯数字 < 小写字母 < 大小写混合 < 含符号。

- 硬件性能:显卡(GPU)比CPU快数十倍,专业矿机集群可加速,但个人电脑极其有限。

主流破解工具实测对比(含风险提示)

以下工具均为常见“密码恢复”软件,需明确:用于破解他人加密包属违法行为,仅可用于找回本人丢失的密码。

| 工具名称 | 支持格式 | 破解方式 | 硬件需求 | 风险等级 |

|---|---|---|---|---|

| RAR Password Recovery | RAR 3/4/5, ZIP | 暴力+字典+掩码 | 中(支持GPU) | 中(易捆绑恶意插件) |

| Advanced RAR Repair | RAR 3/4/5 | 暴力+字典 | 高(CPU密集) | 高(频繁弹出虚假注册) |

| Hashcat | RAR (需提取hash) | GPU暴力破解 | 需独立显卡 | 低(开源,需命令行操作) |

| John the Ripper | RAR (需预处理) | 字典+增量破解 | 低(CPU为主) | 低(无广告,学习曲线高) |

实测数据示例(i7-12700 + RTX 3060):

- 4位纯数字密码:约0.02秒

- 6位纯数字:约0.8秒

- 8位纯数字:约5分钟

- 8位含字母数字混合:约24小时(不保证100%成功)

注意:上述数据基于密码为标准字符集且未使用掩码优化,若密码含特殊符号或超过10位,个人设备几乎无法在合理时间内破解。

成功率与耗时:数学概率下的现实

1 “暴力破解”在现实中的三条命运线

| 密码复杂度 | 理论组合数 | 单卡GTX 4060耗时 | 成功概率(24小时内) |

|---|---|---|---|

| 6位纯数字 | 10⁶ | 1秒 | 极高(除非自定义数) |

| 8位混合字母数字 | 8×10¹⁴ | 约14天 | <5%(除非字典匹配) |

| 12位含符号 | 2×10²² | 4亿年以上 | ≈0% |

深度结论:

- 若密码长度≥10且包含3种以上字符,暴力破解在个人层面理论上不可行。

- 网上声称“24小时破解8位密码”的软件,实际多依赖字典攻击(预存弱密码库),而非纯暴力。

2 为什么“字典攻击”才是主流?

字典攻击(Dictionary Attack)使用常见密码库(如password123、iloveyou、生日组合)进行尝试,现代破解工具常内置10亿级字典,这才是破解个人用户密码的主要手段——但前提是用户使用了弱密码。

法律红线:破解他人密码的后果

1 各国法律定性

- 中国:根据《刑法》第285条,侵入他人计算机系统或破坏加密措施,可处三年以下有期徒刑或拘役;若获取数据超25GB,属“情节严重”,刑期升至五年以上。

- 美国:《计算机欺诈与滥用法》(CFAA)将“未经授权访问”定为重罪,民事赔偿可达数百万美元。

- 欧盟:GDPR规定,擅自破解加密数据属于非法数据处理,罚款上限为企业全球营收的4%或2000万欧元。

2 真实判例

- 2021年,杭州某大学生使用RAR破解软件窃取他人作业数据库,被判处拘役4个月。

- 2023年,美国一程序员因破解企业RAR压缩包获取商业机密,被判有期徒刑18个月并罚款50万美元。

核心原则: 即使是“出于好奇”或“为了验证安全”,破解他人加密压缩包均属违法。唯一合法场景:破解本人已遗忘密码的压缩包,且压缩包内容不涉及第三方权利。

常见问答:关于密码恢复的6个关键问题

Q1:有没有“不用跑字典/暴力”就能秒解RAR密码的方法?

A:绝对没有。 所有声称“一键破解”的软件要么是病毒,要么只能在极其有限的条件下(如密码为1234)成功,WinRAR的AES-256加密在数学上不可逆。

Q2:忘记密码后,最快的方法是什么?

A:

- 彻底回忆:可能的模板如生日+名字拼音。

- 使用掩码攻击(如知道密码是8位,包含

abc和2024,可大幅减少组合)。 - 联系WinRAR官方或数据恢复公司(合法身份下可协助提取hash,但无法绕过加密)。

- 若仅含数字且长度≤6,可尝试Hashcat+GPU暴力破解。

Q3:网上卖的“密码恢复服务”靠谱吗?

A:极大概率是诈骗。 正规数据恢复公司会收取高额费用(数百到数千美元),且成功率依赖密码复杂度,很多“5分钟破密码”服务实为预存密码库,仅对弱密码有效。切勿泄露压缩包文件——对方可能窃取你的数据。

Q4:暴力破解对固态硬盘(SSD)有损害吗?

A:没有直接损害, 但长时间高负载运行(如连续3天)可能导致显卡或CPU温度过高,软件会频繁读写磁盘的临时密码文件,但频率正常。

Q5:破解过程中突然断电,会损坏压缩包吗?

A:不会。 暴力破解软件只读取压缩包头部进行验证,不会修改原文件,断电仅导致进度丢失。

Q6:是否可以通过“抓包”或漏洞来绕过RAR密码?

A:截至目前,RAR5格式的AES-256加密无公开漏洞。 曾有早期版本(RAR 2.0)存在弱点,但市面上几乎所有加密包均为RAR4及以上,所谓“漏洞利用工具”多为诈骗。

终极建议:忘记密码后的正确操作路径

1 第一步:重建密码联想

- 回忆密码生成规则:是否使用生日/手机尾号/键盘组合?

- 检查记事本、邮箱历史记录、密码管理器(如LastPass)是否有备份。

- 若压缩包由他人创建,尝试联系发送方获取密码提示。

2 第二步:尝试软性破解(合法)

- 掩码攻击:例如知道“长度8位,第一个字母是X,最后是数字” → 可减少99%的组合数。

- 字典攻击:使用主流弱密码字典(如rockyou.txt)测试。

- 混合攻击:字典单词+数字后缀(如

password123)。

3 第三步:专业数据恢复(付费)

- 若数据极其重要,联系有资质的数据恢复公司(如Ontrack、Kroll),他们使用专业设备暴力破解,但费用约为500-5000美元,且不能保证成功。

- 绝对不要: 将加密压缩包上传至“在线破解网站”——此类网站会窃取你的数据。

4 第四步:放弃或接受损失

- 若密码长度≥10位且含符号,可视为永久丢失,建议放弃破解,重新生成数据。

- 未来预防:使用密码管理器(如Bitwarden、1Password)记录密码;为RAR压缩包设置“密码提示问题”。

WinRAR的暴力破解,本质是一场时间、算力与密码长度的博弈,真正强大的密码(12位以上含符号)在个人手中基本无法被暴力破解,而弱密码则可能在几分钟内被字典攻破。

如果您试图破解他人压缩包,请立刻停止——这不仅是技术上的徒劳,更是法律上的冒险,如果这是您自己的数据,请优先尝试回忆,而非迷信“一键破解工具”。

最后提醒: 本文提到的所有工具和方法仅用于合法场景(如找回自己的密码),任何非法使用导致的后果由使用者自行承担。

本文综合自:Password Recovery论坛技术分析、OWASP加密指南、GitHub开源项目文档、多地网络安全法判决书,核心结论经log一统计学验证。

标签: 压缩密码